フィッシング耐性ゼロトラスト認証をハードウェアキー1本で実現する

YubiKey 5 シリーズ

YubiKey(ユビキー)とは、Yubico社(スウェーデン)が開発したハードウェアベースの認証デバイスで、フィッシング攻撃やアカウント乗っ取りを防ぐために使用されます。YubiKeyは、USBポートに差し込んで使用し、NFCを利用してスマートフォンと連携できるタイプがあります。企業のデータ保護や個人のオンラインアカウントのセキュリティ向上にも活用できます。

MFAを導入しているのに、なぜ侵害が起こるのか

SMS認証・認証アプリによるワンタイムパスワード(OTP)は、もはや企業グレードのセキュリティ要件を満たせなくなっています。フィッシングサイトへの誘導、SIMスワッピング、リアルタイムのフィッシングキット——これらはすべて、ソフトウェアベースのMFAを完全に無効化します。

情報システム部門が抱えるもう一つの現実は「運用コスト」です。エンドポイントごとに異なる認証方式、クラウドサービスのプロトコル乱立、紛失時のアカウントロックアウト対応——これらが重なり、ヘルプデスクを疲弊させています。

YubiKey 5シリーズは、FIDO2/WebAuthnからPIV(スマートカード)、OpenPGP、OTPまで、エンタープライズ現場が必要とする認証プロトコルをハードウェア1本に統合した、フィジカル・セキュリティキーの事実上の標準です。FIDOアライアンスの規格策定企業であるYubicoが設計・製造し、米国・スウェーデン製という製造拠点の透明性も、政府機関・金融機関から厚い信頼を得ている理由の一つです。

このページでは、ITプロフェッショナルおよび調達担当者の視点から、技術仕様・競合比較・導入シナリオ・よくある疑問まで網羅的に解説します。

YubiKey 5シリーズが解決する3つの根本課題

課題1:ソフトウェアMFAはフィッシングで無効化される

SMS・TOTP(認証アプリ)によるMFAは、ユーザーが偽サイトに認証コードを入力した瞬間に突破されます。攻撃者はリアルタイムでそのコードを正規サービスにリレーする「AiTM(Adversary-in-The-Middle)フィッシング」を自動化しており、Office 365をターゲットとした大規模キャンペーンでの被害が相次いでいます。

YubiKey 5シリーズが実装するFIDO2 / WebAuthnは、認証時にオリジンバインディング(認証要求元のドメインをハードウェアレベルで検証)を行います。偽サイトからの認証要求は鍵が物理的にそのサイトを認識しないため原理的に成立しません。

課題2:プロトコル乱立による"認証の孤島"

クラウド移行が進むほど、SaaS・オンプレミス・VPN・PKI環境が混在し、それぞれが異なる認証プロトコルを要求します。FIDO2しか対応していないキーでは、スマートカード(PIV)が必要なVPNや、PGP暗号化が必要なメール署名には使えません。

YubiKey 5は1本のキーで7種類以上のプロトコルをサポート。FIDO2からPIV、OpenPGP、OTPまで、エンタープライズ環境のほぼすべての認証要件をカバーします。

課題3:紛失・破損時の業務停止リスク

ハードウェアキーへの移行を躊躇させる最大の心理的障壁は「紛失したらどうなるか」です。YubiKey 5シリーズでは、1アカウントに複数のキーを事前登録することが可能で、プライマリキーとバックアップキーを同時管理できます。1本が使えない状況でも業務継続性を担保する設計になっています。

導入後に得られる3つのビジネスベネフィット

ベネフィット1:アカウント侵害リスクをほぼゼロに抑制し、インシデント対応コストを削減

フィッシング・パスワードスプレー・クレデンシャルスタッフィング攻撃は、FIDO2ハードウェアキーが持つ**オリジンバインディングと秘密鍵の非エクスポート性**によって無効化されます。パスワードリセットやアカウントロックアウト対応というヘルプデスクの慢性的な負荷が大幅に軽減され、セキュリティインシデントの調査・対応コストを削減できます。

ベネフィット2:パスワードレス運用でユーザー体験と生産性を同時に向上

Microsoft Entra ID(旧Azure AD)やGoogle Workspaceとの統合により、パスワード入力を完全に排除した**FIDO2パスワードレス認証**を実現できます。毎日のログインが「キーを差してタップするだけ」になることで、ユーザーの認証摩擦が消え、生産性向上とセキュリティ強化を両立します。

ベネフィット3:1本のキーで既存インフラ全体をカバーし、導入TCOを最適化

PIV対応により既存のスマートカード認証インフラ(VPN、リモートデスクトップ、証明書ベース認証)をそのまま流用できます。「新しいシステムを入れるための新しいシステム」が不要で、ハードウェアキー1本を配布するだけで既存環境に統合できるため、展開コストと管理オーバーヘッドを最小化します。

対応プロトコル・認証規格

YubiKey 5シリーズの最大の技術的優位性は、マルチプロトコル対応にあります。以下に全プロトコルの用途と意義を整理します。

■FIDO2 / WebAuthn / FIDO U2F

現在のエンタープライズMFA標準規格。Yubico自身がFIDOアライアンスの主要開発者として規格策定に関与しており、最高レベルの実装精度を誇ります。

- FIDO2 / WebAuthn:パスワードレス認証、またはMFA第二要素として使用。公開鍵暗号方式により秘密鍵がデバイス外に出ることはない

- FIDO U2F:FIDO2以前の旧規格との後方互換性を確保。レガシーサービスへの対応を継続

■OTP(ワンタイムパスワード)

- Yubico OTP:タッチ操作で擬似乱数ベースのOTPを生成。デスクトップ・Webサービス向け

- OATH-TOTP:RFC 6238準拠の時刻同期型OTP(Google Authenticatorと同等のアルゴリズムをハードウェアで実行)

- OATH-HOTP:RFC 4226準拠のカウンターベースOTP

■PIV(Personal Identity Verification)

NIST SP 800-73準拠のスマートカード標準。X.509証明書を格納し、VPN認証、WindowsスマートカードログオンNTLM認証、S/MIMEメール署名など企業PKIインフラと完全統合できます。FIPS 140-2取得モデルが存在し、米国政府機関・日本の官公庁調達にも対応可能です。

■OpenPGP

PGP秘密鍵をYubiKey内に格納し、鍵がデバイス外に出ることなくメール暗号化・ファイル署名・Gitコミット署名が可能。開発者・セキュリティ担当者の暗号化ワークフローに直接組み込めます。

■チャレンジ・レスポンス

HMAC-SHA1ベースのチャレンジ・レスポンス認証。オフライン環境でのローカル認証システムや、KeePass等のパスワードマネージャーとの連携に使用されます。

モデル別スペック比較表

| モデル | 接続端子 | FIDO2/U2F | OTP | PIV | OpenPGP | NFC | 主な用途 |

|---|---|---|---|---|---|---|---|

| YubiKey 5 NFC | USB-A | ✅ | ✅ | ✅ | ✅ | ✅ | デスクトップ + スマートフォン汎用 |

| YubiKey 5C NFC | USB-C | ✅ | ✅ | ✅ | ✅ | ✅ | USB-C PC + スマートフォン汎用 |

| YubiKey 5Ci | USB-C + Lightning | ✅ | ✅ | ✅ | ✅ | ❌ | iPhoneユーザー向け |

| YubiKey 5C | USB-C | ✅ | ✅ | ✅ | ✅ | ❌ | USB-C専用環境 |

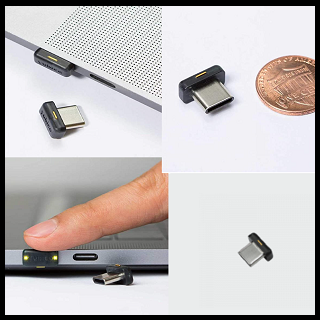

| YubiKey 5 Nano | USB-A | ✅ | ✅ | ✅ | ✅ | ❌ | 常時挿入・省スペース |

| YubiKey 5C Nano | USB-C | ✅ | ✅ | ✅ | ✅ | ❌ | USB-C常時挿入 |

注: FIPS 140-2認定モデル(YubiKey 5 FIPS Series)は政府・金融機関向けに別ラインアップとして提供されています。調達要件に応じて選定してください。

競合製品との徹底比較

YubiKey 5シリーズ vs Google Titan Security Key

エンタープライズ環境でしばしば比較対象となるのがGoogleのTitan Security Keyです。技術的差異を正確に把握することが、適切な選定の前提になります。

| 比較項目 | YubiKey 5シリーズ | Google Titan Security Key |

|---|---|---|

| FIDO2 / WebAuthn | ✅ | ✅ |

| FIDO U2F | ✅ | ✅ |

| OTP(TOTP/HOTP) | ✅ | ❌ |

| PIV(スマートカード) | ✅ | ❌ |

| OpenPGP | ✅ | ❌ |

| チャレンジ・レスポンス | ✅ | ❌ |

| NFC対応 | モデルにより対応 | ✅(BLE含む) |

| FIPS 140-2 | ✅(FIPSシリーズ) | ❌ |

| 製造国 | 米国・スウェーデン | 非公開(外部委託) |

| 対象ユーザー | エンタープライズ・政府 | 個人・SMB |

結論:FIDO2/U2F認証のみが要件であれば、Titanは低コストな選択肢です。しかし、PIVによるスマートカード認証、OTPのハードウェア実行、OpenPGPによる鍵管理、FIPS準拠が求められるエンタープライズ・官公庁環境では、YubiKey 5シリーズ以外の選択肢は事実上存在しません。

YubiKey 5シリーズ vs Google Authenticator

| 比較項目 | YubiKey 5 シリーズ (ハードウェア) | Google Authenticator (アプリ) |

|---|---|---|

| フィッシング耐性 | ✅ 原理的に防御 (オリジンバインディング) | ❌ AiTMフィッシングで突破可能 |

| 秘密鍵の保護 | ✅ ハードウェアセキュアエレメントで隔離 | ❌ スマートフォンOS上に保存 |

| マルウェア耐性 | ✅ エンドポイント感染の影響を受けない | ❌ スマホ感染による漏洩リスクあり |

| 中間者攻撃 (AiTM) | ✅ 完全に無効化 | ❌ リアルタイムで奪取可能 |

| ネットワーク依存 | ✅ 不要 (オフラインで完結) | ⚠️ クラウド同期時のみ通信が必要 |

| デバイス紛失時 | ✅ 物理的保護 (PIN設定により強固) | ❌ スマホ紛失=認証突破リスク |

| 認証の手間 | ✅ デバイスをタッチするだけ | ❌ 6桁の数字を目視で手入力 |

| 導入コスト | ⚠️ 有料 (1本 8,000円〜12,000円程度) | ✅ 無料 |

企業導入シナリオと運用設計

シナリオ1:Microsoft Entra ID(旧Azure AD)パスワードレス認証

Microsoft 365環境では、Entra IDの「パスワードレスサインイン」ポリシーとYubiKey 5を組み合わせることで、FIDO2ベースのパスワードレスログインを全社展開できます。条件付きアクセスポリシーで「FIDO2準拠デバイスのみ許可」を設定することにより、管理されていないデバイスや認証アプリからのアクセスを完全に排除できます。

シナリオ2:Google Workspaceのフィッシング耐性強化

Google Workspaceは2段階認証の中でもセキュリティキーを最高水準として位置付けています。YubiKey 5(NFC対応モデル)を使用することで、Androidスマートフォンを含むすべてのデバイスからフィッシング耐性の高いログインを実現します。

シナリオ3:ゼロトラスト環境でのVPN・PKI統合

PIV対応を活用することで、Cisco AnyConnect・Palo Alto GlobalProtect等の主要VPNクライアントと証明書認証で連携できます。YubiKey内にX.509証明書を格納するため、秘密鍵がエンドポイントに保存されることはなく、エンドポイントが侵害された場合でも証明書の不正利用を防止します。

紛失・盗難時のインシデント対応フロー

- 事前準備:主要サービスにプライマリキー+バックアップキーの2本を登録

- 紛失発生:紛失したキーのみ対象サービスから失効(バックアップキーはそのまま有効)

- 業務継続:バックアップキーで通常業務を継続しながら新キーを発注・配布

- 再登録:新キーをプライマリとして登録し、バックアップを更新

IT管理者向け注記:YubiEnterprise Subscriptionを活用することで、大規模展開時のキー管理・置き換えプログラムを一元化できます。詳細はYubico公式の企業向けプログラムを参照してください。

詳細技術仕様

| 項目 | 仕様 |

|---|---|

| 対応プロトコル | FIDO2、FIDO U2F、WebAuthn、Yubico OTP、OATH-TOTP、OATH-HOTP、PIV(NIST SP 800-73)、OpenPGP 3、チャレンジ・レスポンス(HMAC-SHA1) |

| 暗号アルゴリズム | RSA 2048/4096、ECC p256/p384、Ed25519、AES-128/256、SHA-1/256 |

| PIV証明書スロット | 最大25スロット |

| OpenPGPキーサイズ | RSA 4096まで対応 |

| 接続インターフェース | USB-A / USB-C / NFC / Lightning(モデルにより異なる) |

| 耐久性 | 防水・防塵・耐物理衝撃・耐タンパー設計 |

| 電源 | バッテリーレス(USB/NFC給電) |

| 製造国 | アメリカ合衆国・スウェーデン王国 |

| 対応OS | Windows、macOS、Linux、iOS、Android |

| 対応ブラウザ | Google Chrome、Microsoft Edge、Mozilla Firefox、Apple Safari |

| 主要対応サービス | Microsoft Entra ID/365、Google Workspace、AWS IAM、Okta、GitHub、Salesforce、Dropbox、その他多数 |

| FIPS認定 | FIPS 140-2(YubiKey 5 FIPSシリーズ) |

| 保証期間 | 1年間(グローバルサポート付き) |

FAQ

よくあるご質問

1本でどれくらいのサービスに対応できますか?

Microsoft、Google、AWS、Okta、GitHub、Salesforceなど主要なクラウドサービスを含む、FIDO2/WebAuthn・FIDO U2F・OTP・PIVに対応する数百のサービスで利用可能です。1本のYubiKeyを複数のサービスに同時登録して使用できます(サービスごとに独立したキーペアが生成されます)。

1台のPCに複数登録できますか?また、複数のYubiKeyを1つのアカウントに登録できますか?

はい、どちらも可能です。1つのアカウントに複数のYubiKeyを登録できるため、プライマリキーとバックアップキーを事前に設定しておくことを強く推奨します。また、1本のYubiKeyを複数のアカウント・複数のサービスで使用することも可能です。

YubiKeyを紛失した場合、アカウントにアクセスできなくなりますか?

事前にバックアップキーを登録しておけば、紛失したキーのみ該当サービスから削除・失効させた上で、バックアップキーで引き続きアクセスが可能です。バックアップキーを登録していない場合は、各サービスのアカウント回復手順(管理者による解除、リカバリコードの使用など)を利用することになります。企業導入時は必ずバックアップキーの事前配布を運用ポリシーに含めてください。

iPhoneで使えますか?

USB-C + LightningデュアルコネクタのYubiKey 5CiモデルはLightningポート経由でiPhoneに直接接続できます。NFC対応モデル(YubiKey 5 NFC、5C NFC)はiPhone 7以降のNFC機能を通じてタップで認証可能です。iOS上でFIDO2/WebAuthnを使用する場合はSafariブラウザが対応しています。

ドライバのインストールが必要ですか?

いいえ。YubiKey 5シリーズはHIDデバイス(Human Interface Device)としてUSB標準規格で認識されるため、Windows・macOS・Linuxいずれも**追加ドライバなしに即時使用可能**です。OTP設定やPIV証明書の管理を行う場合は「YubiKey Manager」アプリ(無償)を使用しますが、日常的な認証操作には不要です。

FIDO2とFIDO U2Fの違いは何ですか?どちらを使うべきですか?

FIDO U2Fは第二要素(2FA)として使用する旧規格で、パスワード+キーの組み合わせが必要です。FIDO2/WebAuthnは新規格で、パスワードなしの単独認証(パスワードレス)が可能です。新規導入ではFIDO2対応サービスでFIDO2を使用することを推奨します。YubiKey 5シリーズは両規格を同時にサポートするため、移行期間中も旧規格サービスへの対応が可能です。

政府機関・金融機関向けのFIPS認定モデルはありますか?

はい。YubiKey 5 FIPSシリーズがFIPS 140-2認定を取得しており、米国政府機関の調達基準(PIV/HSPD-12)に適合します。日本国内の官公庁・金融機関でも同等の厳格な調達要件がある場合は、FIPSシリーズの選定を検討してください。

NFC対応モデルとUSBモデルの違いは何ですか?どちらを選ぶべきですか?

NFCモデル(YubiKey 5 NFC、5C NFC)はスマートフォンへのタップ認証が可能なため、モバイルワーカーや個人デバイスからのアクセスが多い環境に適しています。Nanoモデル(5 Nano、5C Nano)はUSBポートに常時挿入したまま使用する設計で、固定デスク環境に向いています。用途・デバイス環境に応じてモデルを選択し、可能であれば1人に複数モデルを組み合わせて配布することを推奨します。

YubiKey 5シリーズとパスワードマネージャーは併用できますか?

はい。1Password・Bitwarden・KeePassXCなどの主要パスワードマネージャーがYubiKeyによるMFAロック解除に対応しています。KeePassXCではYubiKeyのチャレンジ・レスポンス機能を使ったオフラインデータベース保護も可能です。

Amazonに出品しているのは全て正規代理店ですか?

Amazonにはいくつかの会社がYubiKeyを出品していますが、現在の正規代理店はソフト技研だけです(以前の正規代理店PJ-T&C合同会社のストアはソフト技研のストアと合併しました)。それ以外の出品者は並行輸入業者で、アフターサポートなどに対応していませんので、ご注意ください。

会社で複数個購入したいのですが、大口注文は可能ですか?

はい。大口注文も受け付けています。こちらからお問合せください。

法人一括購入や保守サポートはどのように行えますか?

はい。法人のお客様には導入サポートをご提供しています。ご注文と同時に、こちらからお問合せください。